ACProtect Professional 1.3C 主程序脱壳(1)(图)

脱壳过程感觉与Unpacking Saga的那个UnpackMe没有太大的不同。最明显的一点是,其中的异常多了很多。大部分是固定模式的int 3解码。因为一开始打算全程跟,所以一边跟一边修改去除junk code的IDC script,写OllyScript脚本,并用WinHex把解出的代码贴到ACProtect_Fixed.exe,在IDA中用Load File|Reload the input file加载后对照。

如果在OllyDbg110C下忽略所有异常,运行时报:

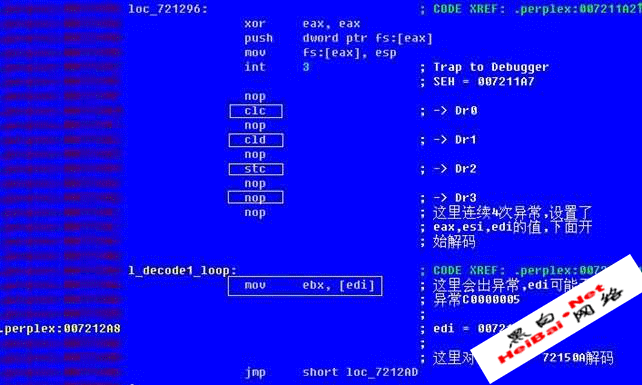

1. 关于int 3解码

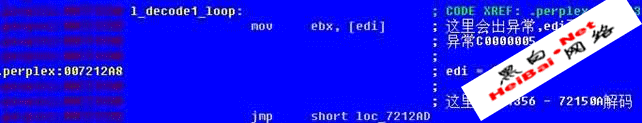

壳中有大量的int 3解码,一边执行一边解。具有相同的调用模式:

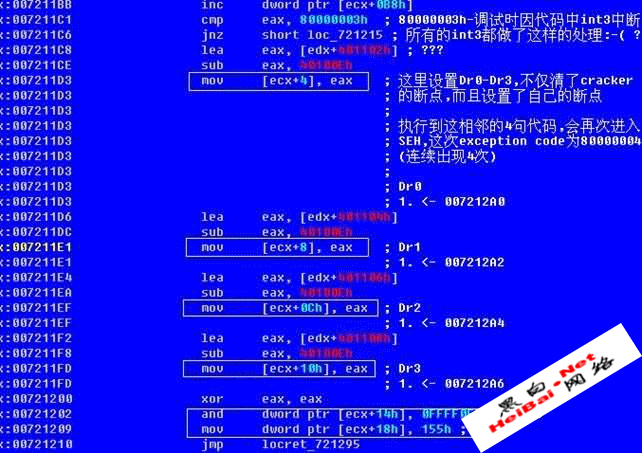

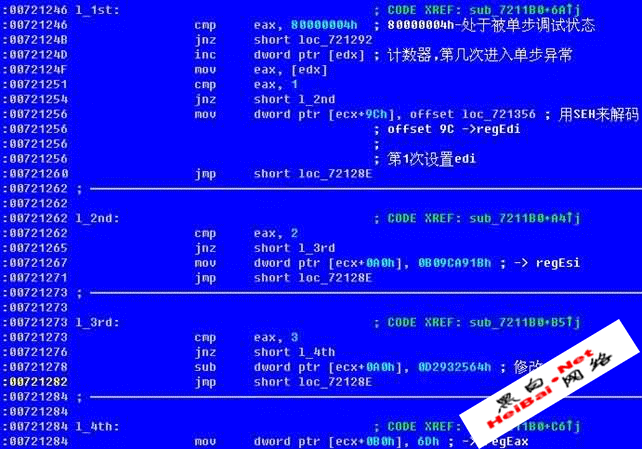

在int 3的SHE中(下面的div 0异常也是同一个SEH),当exception code为0x80000003时,在Dr0-Dr3中设置了新的值,即设置了4个硬件执行断点,就在紧临int 3下面的位置。这样执行到这4句,会触发4次异常。如果在这里F7过,SHE不会执行。

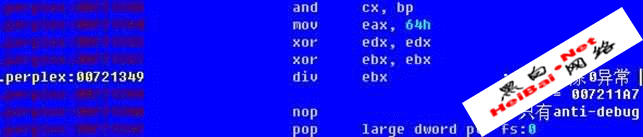

当由上面的4个断点引发异常时:

每次异常,会设置某个寄存器。4次异常处理必须执行,否则寄存器中没有正确值,下面的解码会失败。这样又顺便清除cracker的断点,是个不错的主意J。

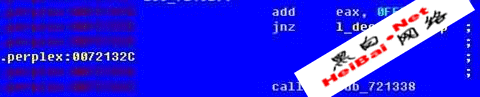

结束异常处理后,开始解码。格式是一样的,用的register不同。这里可以得到起始地址(。

在jnz下面的地址F4,然后查看前面用于寻址的寄存器的值,减1就是解码结束地址。

解完后跟着一个div 0异常。只有anti-debug作用,直接跳过即可。

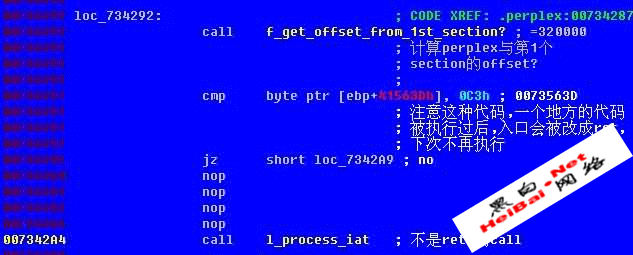

2. 避开IAT加密

在第16个int 3的解码过程中,隐藏了IAT加密。其实在OllyDbg的状态栏可以看到这附近有不少dll被加载了。

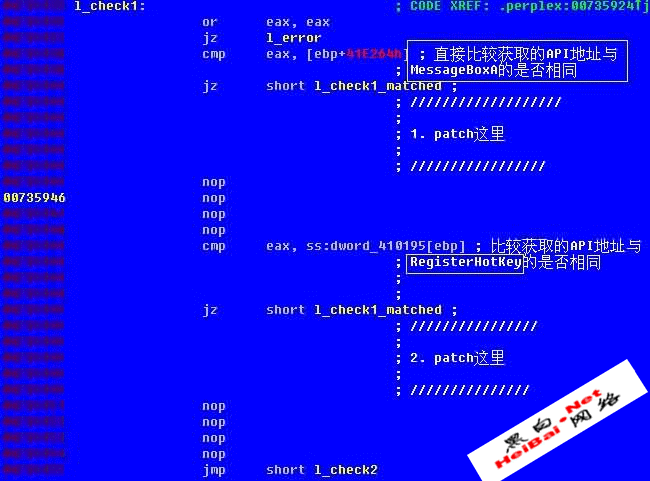

有4处检查,决定是否特殊处理。在用GetProcAddress得到API的地址后,开始检查。是否为特殊的API?

2. 分享目的仅供大家学习和交流,请不要用于商业用途!

3. 如果你也有好源码或者教程,可以到用户中心发布投稿,分享有金币奖励和额外收入!

4. 本站提供的源码、模板、插件等等其他资源,都不包含技术服务 请大家谅解!

5. 如有链接无法下载、失效或广告,请联系站长,可领回失去的金币,并额外有奖!

6. 如遇到加密压缩包,默认解压密码为"www.zyfx8.cn",如遇到无法解压的请联系管理员!

本站部分文章、资源来自互联网,版权归原作者及网站所有,如果侵犯了您的权利,请及时联系我站删除。免责声明

资源分享吧 » ACProtect Professional 1.3C 主程序脱壳(1)(图)

常见问题FAQ

- 免费下载或者VIP会员专享资源能否直接商用?

- 本站所有资源版权均属于原作者所有,这里所提供资源均只能用于参考学习用,请勿直接商用。若由于商用引起版权纠纷,一切责任均由使用者承担。更多说明请参考 VIP介绍。

- 织梦模板使用说明

- 你下载的织梦模板并不包括DedeCMS使用授权,根据DedeCMS授权协议,除个人非盈利站点外,均需购买DedeCMS商业使用授权。购买地址: http://www.desdev.cn/service-dedecms.html